CIBEREXTORSIÓN EN SANTA CRUZ – MODUS OPERANDI (02/06/24)

La ciberextorsión es hacer el uso de la intimidación a través de los medios informáticos con el objetivo de que la victima realice un pago o compensación económica, en la ciudad de santa cruz hubo un suceso donde operaban una organización que realizaba este tipo de delitos

Este post tiene como objetivo desglosar una parte importante de este suceso ocurrido hace un poco mas de 2 semanas

Como operaban

La clave para realizar la ciberextorsión era que las victimas instalen la aplicación en sus dispositivos móviles, una vez que lo instalaban y lo ejecutaban por primera vez, la aplicación recolectaba toda la información posible de los dispositivos para usarlo a su favor

Las aplicaciones

El principal problema principal es la instalación de programas que se usaban para los pagos

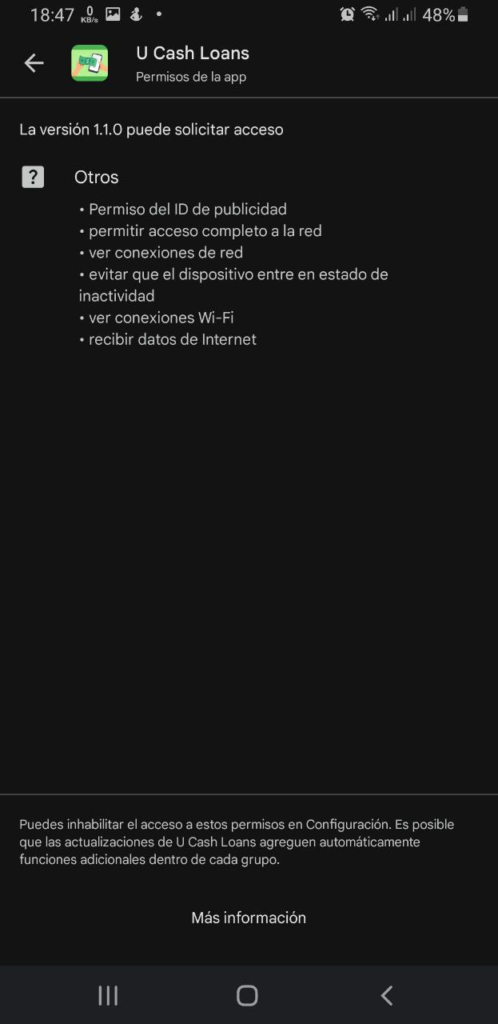

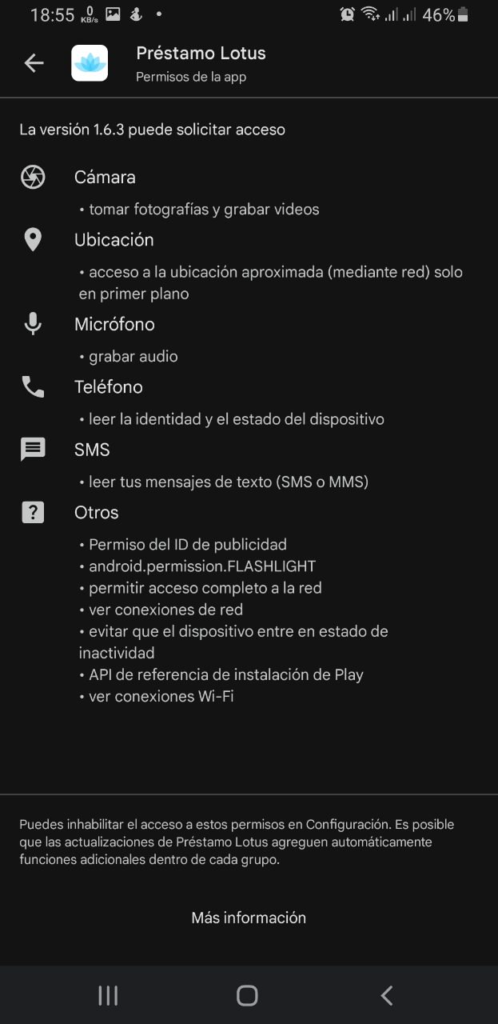

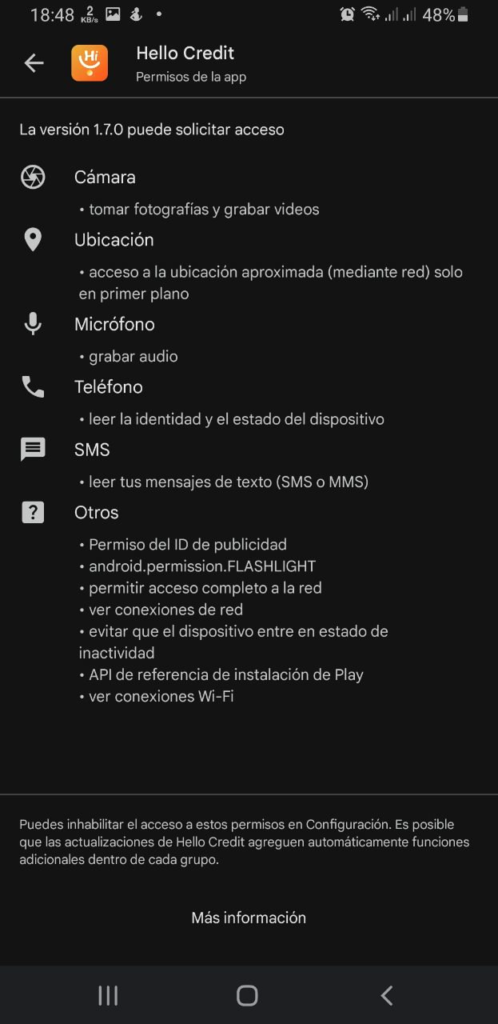

Utilizaban 4 aplicaciones aunque se muestran 3 como ser:

- U Cash Loans

- Hola Credito

- Prestamo Lotus

Peligro de otorgar permisos en las aplicaciones

A continuación se muestra los permisos mas peligrosos que uno puede otorgar a una aplicación:

- Acceso a la cámara

- Acceso Ubicación

- Acceso Micrófono

- Acceso Teléfono

- Acceso SMS

- Otros: Evitar que el dispositivo entre en estado de inactividad

justificación

Cuando se otorga este tipo de permisos a una aplicación, estos pueden usar los recursos, a continuación se va describir posibles usos que usaban esta organización de ciber criminales:

- Acceso cámara: Este permiso puede usarse para obtener fotografías/vídeos del rostro de las victimas donde posiblemente se pueda reutilizar para suplantaciones de identidad o datos biométricos

- Acceso de ubicación: Este permiso es critico por que utilizara la función de GPS del dispositivo con los siguientes posibles alcances:

- Saber con alta precisión la ubicación exacta/tiempo real de la victima

- Poder trackear los lugares frecuentas

- Acceso SMS/Teléfono: Estos permiso también es critico ya que la aplicación podría usar funciones como lectura de SMS y los delincuentes informáticos podrían hacer uso de “recuperación de cuentas” y leer el código de recuperación de cualquier red social, incluyendo tener acceso a plataformas como whatsapp, telegram, etc.

- Otros: Este permiso como dice su nombre es de evitar que el dispositivo este en estado de inactividad, esto probablemente sea para tener vigilando a las victimas 24/7

Nota.- En extremos casos pueden incluso secuestrar el dispositivo, como si fuera un ransomware lo que significa que podría perder todos sus datos

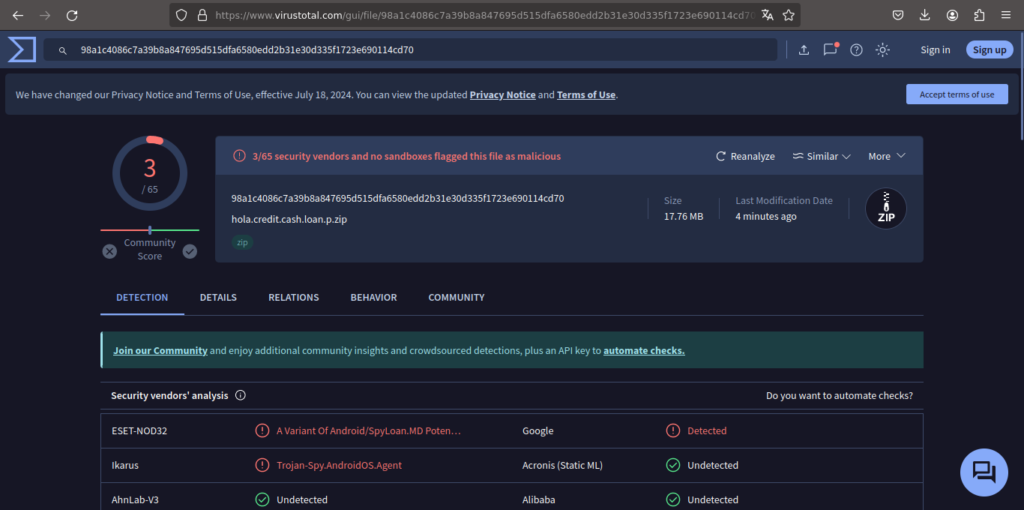

SpyLoan

El resultado del análisis que muestra VirusTotal es la detección de una variante de SpyLoan, investigando un dicha amenaza, se puede encontrar resultados con referencias al mismo escenario con el mismo modo de operación de dichos ciberextorsión

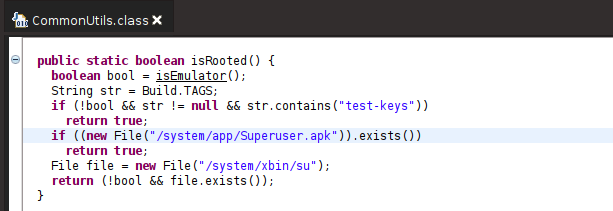

Nota.- Utilizando herramientas para hacer reversing como apktool, dex2jar y JD-GUI, se encontró un pequeño fragmento de código donde hace una verificación si el dispositivo tiene acceso root

La pregunta es: ¿Por que necesita verificar si tiene acceso root?

Esto es solo un fragmento, es posible seguir investigando para encontrar “mas posibilidades” de funciones sospechosas que puede ejecutar este tipo de aplicaciones móviles y que puedan comprometer los mismos a niveles como “superusuario”

¿Estamos seguros con herramientas como Shelter o Knox (samsung) contra un SpyLoan o similares?

Para responder a esta pregunta, es necesario comprender que medidas de protección nos ofrece:

Limitación de aplicaciones

Estas aplicaciones o medidas de protección nos ofrecen un aislamiento de aplicaciones:

- Limitación de acceso a los datos: : Una aplicación instalada en el perfil de trabajo proporcionado por Shelter no podrá acceder a los datos (como fotos, contactos, archivos) que se encuentran en el perfil personal del dispositivo

- Comunicaciones: La aplicación no puede comunicarse directamente con aplicaciones y servicios fuera del perfil de trabajo

- Seguridad de knox: Ofrece un aislamiento fuerte entre el contenedor seguro y el resto del dispositivo, lo que impide que las aplicaciones del contenedor accedan a recursos fuera de él

Ambas soluciones ofrecen un nivel de seguridad que protege los datos del usuario, pero Knox está más orientado a entornos corporativos con necesidades de seguridad más estrictas y capacidades de gestión avanzada.

Estas aplicaciones protegen los datos del celular, aislando las aplicaciones para evitar el robo de datos

¿Es suficiente?

Con esta información ya se tiene en claro cuales son las protecciones que nos ofrecen dichas aplicaciones/funciones.

Aun con estas medidas de protección, las aplicaciones pueden hacer uso de funciones del dispositivo como utilizar la ubicación gps, leer mensajes, entre otros permisos que fueron otorgados por el usuario

Recomendaciones

- Verificar los permisos que solicita una aplicación

- una aplicación “de linterna” no tiene justificación para usar o tener acceso a la cámara o lectura de mensajes, u otro tipo de permisos que comprometan o intenten tener acceso a información “sensible” ya que el “propósito” de la app de ejemplo que da a entender es de usar el celular como linterna

- Minimizar los permisos otorgados de una app

- Investigar al desarrollador para verificar si es de confianza

- Revisar si tiene pagina oficial y soporte

- Usar software de seguridad, que nos permita proteger nuestros dato

- Evitar instalar aplicaciones de sitios no confiables

- Utilizar el modo de usuario limitado o de espacio de trabajo para aislar el acceso a los datos de una aplicación

- No rootear el dispositivo a menos que tenga los conocimientos necesarios para aprovecharlos

- Aprender de buenas practicas de uso de los dispositivos móviles incluyendo el buen uso de computadoras

Conclusión

La protección de tus datos personales es una tarea continua que requiere atención y buenas prácticas. Siguiendo estas recomendaciones, puedes minimizar los riesgos y mantener tu información segura frente a aplicaciones maliciosas.